Dieser grundlegende Wandel in der IT-Sicherheit bedeutet, dass keinem Gerät, keinem Nutzer und keinem Dienst automatisch vertraut wird – selbst dann nicht, wenn sie scheinbar innerhalb des eigenen Netzwerks arbeiten. Für moderne Unternehmen, die auf schnelle Reaktion und Flexibilität setzen, ist die Wahl der richtigen Werkzeuge zentral. Ein sicherer Cloud-Speicher kann dabei ein wichtiger Baustein in einem umfassenden Zero-Trust-Ansatz sein, da er zeigt, wie Verschlüsselung und kontrollierter Zugriff zusammenwirken können. Die Einführung eines solchen Modells sollte nicht erst nach einem Sicherheitsvorfall erfolgen, sondern frühzeitig als vorbeugende Strategie, um die Widerstandskraft gegenüber immer raffinierteren Cyberangriffen zu stärken.

Um digitale Resilienz und die Bedeutung sicherer Cloud‑ und Datenstrategien in modernen Unternehmen besser einzuordnen, lesen Sie den Blogpost „Digitale Resilienz und Wachstum in Österreich“.

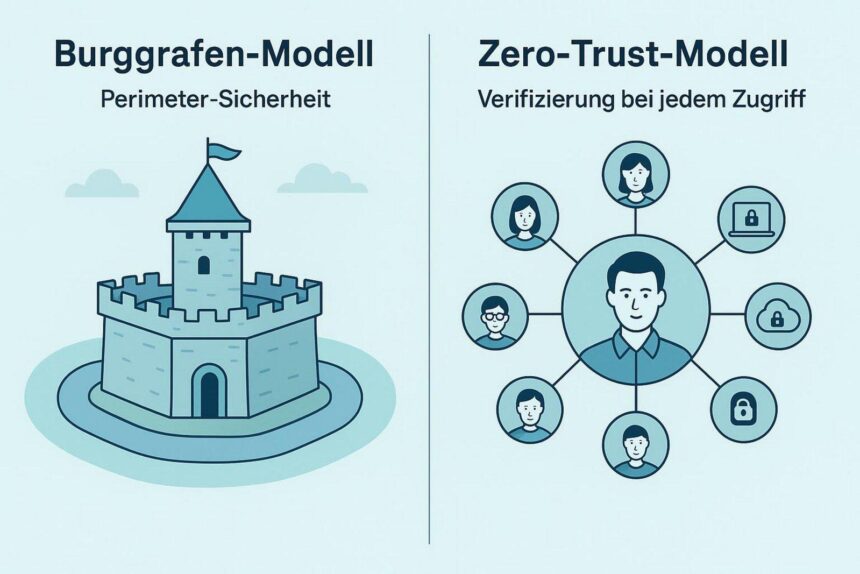

In den folgenden Abschnitten sehen wir uns genauer an, warum klassische Sicherheitskonzepte – oft „Burggraben-Modell“ genannt – in Zeiten hybrider Arbeit scheitern. Wir gehen auf typische Auslöser für eine Umstellung ein, erklären die Vorteile einer fein abgestuften Zugriffskontrolle und zeigen organisatorische Hürden, die auf dem Weg zu einer echten Zero-Trust-Architektur zu meistern sind.

Warum benötigen verteilte Teams Zero-Trust-Kollaborationsmodelle?

Zunehmende Cyber-Bedrohungen und Risiken hybrider Arbeitsumgebungen

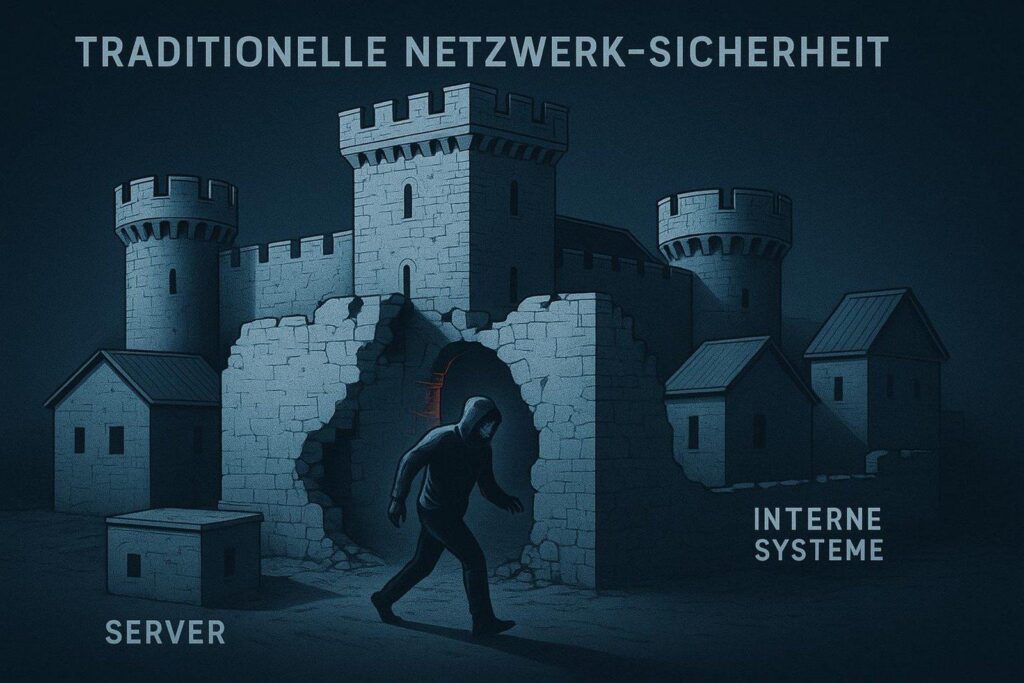

Die Zeit, in der ein Unternehmen wie eine mittelalterliche Festung geschützt werden konnte, ist vorbei. Früher reichte eine starke Firewall als „digitaler Burggraben“, um viele Angriffe zu blockieren. Heute gibt es in verteilten Teams mit Standorten auf verschiedenen Kontinenten keine klare Grenze mehr zwischen „innen“ und „außen“. Laut aktuellen Berichten, etwa dem Bitkom-Report zum Wirtschaftsschutz, ist der Anteil der von Cyberangriffen betroffenen Unternehmen stark gestiegen. Hybride Arbeitsmodelle verstärken diese Entwicklung, weil sie die Angriffsfläche deutlich vergrößern.

Klassische Sicherheitsmodelle gehen oft davon aus, dass alles im internen Netzwerk vertrauenswürdig ist. Das ist ein gefährlicher Irrtum. Sobald ein Angreifer – zum Beispiel über eine Phishing-E-Mail – einmal ins Netzwerk gelangt, kann er sich dort in vielen herkömmlichen Umgebungen fast frei bewegen. Zero Trust setzt genau hier an: Jede Zugriffsanfrage wird so behandelt, als käme sie aus einem ungeschützten, möglicherweise feindlichen Netzwerk. Angesichts von über 40.000 identifizierten Schwachstellen (CVEs) allein im Jahr 2024, von denen 75 % keine Nutzeraktion erfordern, ist ein Modell, das auf ständiger Überprüfung aufbaut, die logischste Antwort.

Schutz sensibler Daten und Verhinderung von Insider-Bedrohungen

Daten sind das wichtigste Gut moderner Unternehmen, doch sie liegen heute verstreut: in Cloud-Anwendungen, auf privaten Laptops und auf mobilen Endgeräten. In verteilten Teams ist das Risiko von Datenabflüssen besonders hoch, weil Mitarbeiter häufig spontan Dienste nutzen, die sie privat kennen und mögen, die aber nicht von der IT-Abteilung freigegeben sind (Stichwort, Shadow IT). Zero Trust schützt diese Daten über Identitäts- und Geräteschutz, unabhängig davon, von welchem Ort der Zugriff stattfindet.

Ein oft unterschätztes Risiko sind Insider-Bedrohungen. Studien zeigen, dass Angriffe durch (ehemalige) Mitarbeiter oder unachtsame interne Personen deutlich zugenommen haben. Häufig bleiben Zugänge auch dann aktiv, wenn Mitarbeiter das Unternehmen verlassen oder freigestellt wurden. Ein Zero-Trust-Modell reduziert dieses Risiko durch das Prinzip der „geringsten Rechte“ (Least Privilege). Nutzer bekommen nur zeitlich begrenzt (Just-in-Time) und in passender Menge (Just-Enough-Access, JIT/JEA) Zugriff auf genau die Ressourcen, die sie für ihre aktuelle Aufgabe wirklich brauchen. Dies verringert den möglichen Schaden bei einer Kompromittierung deutlich.

Compliance-Anforderungen und branchenspezifische Vorgaben

Vorgaben wie DSGVO oder branchenspezifische Standards in Finanz- und Pharmaunternehmen verlangen einen immer strengeren Schutz persönlicher und geschäftskritischer Daten. Unternehmen müssen laufend zeigen, dass sie diese Regeln einhalten. Ein Zero-Trust-Ansatz geht oft über diese Mindestanforderungen hinaus, weil Sicherheit nicht nur als Liste abzuhakender Punkte gesehen wird, sondern als dauerhaftes Grundprinzip.

Mit Funktionen wie Microsoft Purview zur Klassifizierung und Verschlüsselung von Daten oder mit Conditional Access können Unternehmen steuern, dass nur geprüfte Identitäten auf geschützte Informationen zugreifen. Das ist besonders wichtig in Branchen mit hoher internationaler Sichtbarkeit, die häufig Ziel staatlich gelenkter Spionage oder komplexer Ransomware-Kampagnen sind. Ein vorausschauendes Zero-Trust-Modell hilft, Geldbußen zu vermeiden und stärkt gleichzeitig das Vertrauen von Kunden und Geschäftspartnern.

Wann sollten verteilte Teams auf Zero-Trust-Kollaborationsmodelle umstellen?

Typische Auslöser und Schwellenwerte für den Wechsel

Ein klarer Auslöser für den Wechsel zu Zero Trust ist die dauerhafte Einführung von Remote-Arbeitsmodellen. Wenn mehr als 30 % der Belegschaft regelmäßig von außerhalb des Büros arbeitet, stoßen klassische VPN-Lösungen oft an Grenzen – sowohl bei der Sicherheit als auch bei der Leistung. Ein weiterer wichtiger Punkt ist eine Cloud-First-Strategie. Sobald geschäftskritische Anwendungen wie Microsoft 365 oder spezialisierte SaaS-Dienste zum Kern der täglichen Arbeit werden, passt ein rein perimeterbasiertes Sicherheitskonzept nicht mehr zur Realität.

Auch Phasen starken Wachstums oder internationale Expansion eignen sich gut für einen Wechsel. Wenn ein Unternehmen neue Standorte eröffnet oder Partner und Dienstleister tief in die eigenen Abläufe einbindet, wird die Verwaltung alter Vertrauensbeziehungen schnell unübersichtlich und riskant. Hier bietet Zero Trust eine skalierbare Grundlage, die Sicherheit unabhängig von der physischen Infrastruktur bietet. Die Planung einer entsprechenden Roadmap dauert in der Regel drei bis sechs Monate, während die vollständige Umsetzung je nach Ausgangssituation als laufender Prozess über mehrere Jahre angelegt ist.

Erkennungsmerkmale für erhöhte Risiken in Teamstrukturen

Es gibt deutliche Signale, die zeigen, dass das aktuelle Sicherheitsmodell nicht mehr reicht. Ein auffälliges Merkmal ist eine hohe BYOD-Quote (Bring Your Own Device). Wenn Mitarbeiter private Laptops oder Smartphones für den Zugriff auf Unternehmensdaten nutzen, ohne dass diese Geräte zentral verwaltet oder auf ihren Sicherheitszustand geprüft werden, entsteht eine ernste Sicherheitslücke. Zero Trust verlangt, dass jedes Gerät ständig als Vertrauenseinheit bewertet wird – zum Beispiel über Microsoft Intune, das Compliance-Status und Antivirus-Versionen prüft.

Ein weiteres Signal ist eine Zunahme von Identitätsdiebstahl-Versuchen oder ungewöhnlichen Login-Mustern. Wenn Sicherheitsteams den Überblick verlieren, wer wann von wo auf welche Daten zugreift, ist ein grundlegender Neustart des Sicherheitskonzepts nötig. Auch häufige Zusammenarbeit mit externen Gästen in Plattformen wie Microsoft Teams erfordert eine fein abgestufte Zugriffskontrolle, die weit über ein einzelnes Passwort hinausgeht. Wenn die IT-Abteilung mehr Zeit mit spontaner Problembehebung als mit strategischer Planung verbringt, weist das klar auf eine veraltete Architektur hin.

Welche Branchen und Unternehmensgrößen profitieren am meisten?

Grundsätzlich profitiert jedes Unternehmen von Zero Trust, doch in manchen Bereichen ist es überlebenswichtig. Die Pharma- und Chemieindustrie mit wertvollen Patenten und Forschungsdaten steht oft im Fokus internationaler Cyberangriffe. Hier kann Zero Trust die Cybersicherheits-Reife auf ein Niveau heben, das auch schnelles Wachstum aushält. Auch Finanzdienstleister und große Handelskonzerne, die bereits Opfer von Ransomware waren, gehören häufig zu den Vorreitern bei der Umstellung, um ihre globale Sicherheitsstrategie grundlegend zu erneuern.

Entgegen der Annahme, Zero Trust sei nur für große IT-Konzerne geeignet, haben auch kleine und mittlere Unternehmen (KMU) große Vorteile. Für KMU wirkt IT-Sicherheit oft kompliziert, doch integrierte Lösungen wie Microsoft 365 Business bringen viele Zero-Trust-Funktionen bereits mit. Durch den Einsatz cloudbasierter Sicherheitsfunktionen können auch kleinere Teams ein Schutzniveau erreichen, das früher meist nur Großunternehmen mit eigenen Security Operation Centers hatten.

Vorteile der Zero Trust Kollaboration für verteilte Teams

Erhöhte Datensicherheit und Zugriffskontrolle

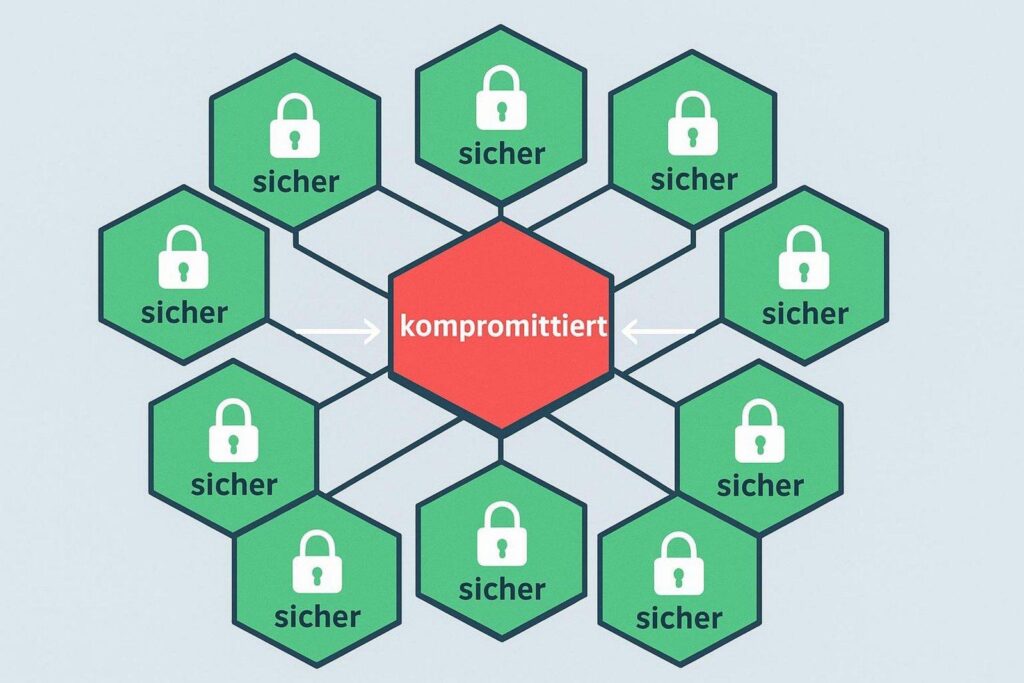

Der wichtigste Vorteil von Zero Trust ist deutlich mehr Datensicherheit. Durch Mikrosegmentierung des Netzwerks bekommt ein Angreifer, der eine Identität geknackt hat, nicht automatisch Zugriff auf das gesamte System. Das Netzwerk wird in kleine, voneinander getrennte Bereiche aufgeteilt. Zugriff gibt es nur nach erfolgreicher Anmeldung und Berechtigungsprüfung, wobei Faktoren wie Gerätezustand, Standort und das aktuelle Risikoniveau der Sitzung in Echtzeit bewertet werden.

Mit Tools wie Microsoft Entra ID (ehemals Azure AD) lassen sich Regeln für bedingten Zugriff erstellen, die dynamisch auf Bedrohungen reagieren. Wenn sich ein Nutzer etwa von einem unbekannten Standort mit einem nicht konformen Endgerät anmelden will, kann der Zugriff automatisch blockiert oder eine zusätzliche Multi-Faktor-Authentifizierung (MFA) angefordert werden. Diese feine Steuerung schützt sensible Ressourcen wie Finanz- oder Kundendaten, egal ob sie in einer Datenbank oder in einem Office-Dokument gespeichert sind.

Flexibilität bei Remote- und hybriden Arbeitsmodellen

Zero Trust macht moderne Arbeitsformen erst richtig praktikabel. Da Sicherheit an Identität und Gerät gekoppelt ist und nicht an einen festen Ort, können Mitarbeiter überall produktiv sein – im Homeoffice, im Café oder auf Dienstreise. Das erhöht die Zufriedenheit der Belegschaft und erlaubt es Unternehmen, Talente weltweit einzustellen, ohne sich um die Sicherheit der jeweiligen Internetverbindung sorgen zu müssen.

Gleichzeitig verbessert Zero Trust das Nutzungserlebnis durch Single Sign-On (SSO) und integrierte Abläufe. Statt umständliche VPN-Verbindungen aufzubauen, die häufig die Geschwindigkeit bremsen, greifen Mitarbeiter direkt auf Cloud-Anwendungen zu. Die Sicherheitsprüfungen laufen im Hintergrund über ständige Überprüfung und fallen weniger störend auf als starre, traditionelle Schutzmechanismen. So gehen Flexibilität und Sicherheit bei Zero Trust Hand in Hand.

Verbesserte Resilienz bei Sicherheitsvorfällen

Kein System ist komplett sicher, und Zero Trust geht bewusst davon aus, dass es irgendwann zu einer Kompromittierung kommt („Assume Breach“). Der große Vorteil liegt in der Reaktionsfähigkeit. Mit Lösungen wie Microsoft Defender XDR werden Signale aus der ganzen Umgebung – Endgeräte, E-Mails, Identitäten – gesammelt und ausgewertet. KI-gestützte Analysen erkennen Auffälligkeiten wie ungewöhnliche Datenabflüsse frühzeitig und können automatische Gegenmaßnahmen einleiten.

Wenn ein Endgerät mit Malware infiziert wird, verhindert die Zero-Trust-Architektur, dass sich die Schadsoftware leicht auf Server oder andere Arbeitsplätze ausbreitet. Diese Widerstandsfähigkeit spart im Ernstfall hohe Kosten, die sonst für Wiederherstellung, Ausfallzeiten oder Lösegeldzahlungen entstehen könnten. Die Fähigkeit, Bedrohungen früh zu erkennen und ihren Wirkungsbereich klein zu halten, macht Zero Trust zu einer der wirksamsten Verteidigungsstrategien der heutigen Zeit.

Herausforderungen und mögliche Risiken bei der Einführung von Zero-Trust-Kollaborationsmodellen

Technische und organisatorische Hürden

Trotz der Vorteile ist die Einführung von Zero Trust kein Selbstläufer. Eine der größten technischen Hürden ist die vorhandene Infrastruktur. Viele Unternehmen setzen noch auf Legacy-Systeme und ältere Anwendungen, die nicht für moderne Anmeldeverfahren gedacht sind. Diese Systeme in eine Zero-Trust-Architektur einzubinden, erfordert oft kreative Lösungen wie App-Proxys oder eine schrittweise Erneuerung der IT-Landschaft.

Auf organisatorischer Ebene verlangt Zero Trust ein Umdenken im ganzen Unternehmen. Es ist kein reines IT-Projekt, sondern ein strategischer Wandel, der Rückhalt aus der Geschäftsführung braucht. Die Festlegung von Rollen und Zugriffsrechten setzt eine sorgfältige Analyse der Geschäftsprozesse voraus. Wer braucht wirklich Zugriff auf welche Daten? Diese Fragen zu klären, kostet Zeit und fordert enge Zusammenarbeit zwischen IT, Personalabteilung und den Fachbereichen.

Mögliche Auswirkungen auf die Nutzerfreundlichkeit

Ein Risiko bei der Einführung von Zero Trust ist mögliche Ablehnung durch die Mitarbeitenden. Wenn Sicherheitsmaßnahmen als störend wahrgenommen werden – etwa aufgrund zu häufiger MFA-Abfragen oder stark eingeschränkter Rechte auf eigenen Geräten -, sinkt die Bereitschaft, diese Maßnahmen mitzutragen. In der Folge könnten Mitarbeitende versuchen, Schutzmechanismen zu umgehen, was neue Sicherheitslücken schafft. Daher muss die Nutzerfreundlichkeit von Beginn an mit eingeplant werden.

Schulungen und offene Kommunikation sind hierfür besonders wichtig. Mitarbeiter müssen verstehen, warum die Maßnahmen nötig sind und wie sie das Unternehmen schützen. Ein gut umgesetztes Zero-Trust-Modell kann die Arbeit sogar erleichtern, indem es zum Beispiel Passwörter durch biometrische Verfahren ersetzt oder den Zugriff auf benötigte Werkzeuge automatisiert steuert. Das Ziel ist eine „Security by Design“-Kultur, in der Sicherheit als selbstverständlicher Teil produktiver Arbeit gesehen wird.

Kosten- und Ressourcenfaktoren

Die Umstellung auf Zero Trust erfordert zunächst Investitionen in neue Technologien, Lizenzen und Schulungen. Gerade für kleinere Unternehmen wirken diese Aufwände auf den ersten Blick hoch. Es müssen spezialisierte Sicherheitslösungen wie IAM-Systeme (Identity and Access Management) und Werkzeuge zur Erkennung von Bedrohungen eingeführt werden. Außerdem binden Planung und Umsetzung viel Zeit innerhalb der IT-Abteilung.

Über einen längeren Zeitraum gerechnet ist Zero Trust jedoch oft günstiger als das Festhalten an veralteten Modellen. Durch den Abbau von „Tool-Wildwuchs“ und die Bündelung auf integrierte Plattformen lassen sich Lizenzkosten senken. Gleichzeitig übersteigen die Kosten eines einzigen erfolgreichen Cyberangriffs in vielen Fällen die nötigen Investitionen in eine stabile Zero-Trust-Architektur bei Weitem. Zero Trust sollte als langfristige Investition in die digitale Zukunftsfähigkeit des Unternehmens gesehen werden.

Zero Trust ist weit mehr als ein kurzfristiger Technologietrend; es ist die notwendige Antwort auf die Bedingungen der modernen Arbeitswelt. Unternehmen, die den Schritt wagen und Zero Trust konsequent umsetzen, schaffen nicht nur eine sicherere Umgebung für ihre verteilten Teams, sondern sichern sich auch einen handfesten Wettbewerbsvorteil in einer immer stärker digitalisierten und unsicheren Umgebung. Der Weg dorthin ist anspruchsvoll, doch die gewonnene Sicherheit und Flexibilität rechtfertigen den Aufwand.

In den kommenden Jahren wird Zero Trust noch wichtiger werden, besonders im Zusammenspiel mit „Agentic AI“ und dem Metaverse. Mit dem Fortschritt der Künstlichen Intelligenz werden auch Angriffe ausgefeilter, was eine laufende Anpassung der Sicherheitsstrategien nötig macht. Unternehmen sollten deshalb die Architektur und die zugrunde liegenden Prozesse regelmäßig prüfen. Ein dynamisches Zero-Trust-Framework, das sich an technologische Entwicklungen anpasst, ist der beste Schutz gegen die Bedrohungen von morgen. Am Ende ist Zero Trust kein fester Zustand, den man einmal erreicht, sondern ein dauerhafter Prozess aus Verbesserung und Wachsamkeit.